Сертификация систем менеджмента информационной безопасности — это подтверждение соответствия политики компании в области обеспечения защищенности применяемых IT-технологий и инструментов современным стандартам.

Сертификация IT-систем и лицензирование

Постановление Правительства от 1 декабря 2009 года N 982 содержит исчерпывающий перечень позиций, которые подлежат обязательной сертификации. Но информационные системы в этом списке не упоминаются.

Это означает, что на них не распространяется правило об обязательной оценке соответствия, то есть сертификация в области информационной безопасности в Российской Федерации не требуется. В соответствии с положениями федерального закона от 6 октября 1999 г.

N184-ФЗ оценка соответствия таких объектов проводится в добровольном порядке по инициативе заявителя.

Исключение из этого правила зафиксировано в статье 19 федерального закона от 20 февраля 1995 года № 24-ФЗ, посвященного вопросам защиты данных и информатизации.

Этот раздел данного нормативного документа устанавливает, что для информационных комплексов федеральных и региональных органов власти, и программ, содержащих данные, находящиеся в ограниченном доступе, сертификация в информационной сфере осуществляется в обязательном порядке.

Вместе с тем, для некоторых видов деятельности в нашей стране государственный контроль осуществляется в форме лицензирования. Список направлений, для которых применяется это требование, приведен в статье 12 федерального закона от 4 мая 2011 года № 99-ФЗ. Он включает следующие позиции:

- создание, изготовление и распространение телекоммуникационных продуктов, выполненных с использованием шифровальных (криптографических) методов или средств;

- техническое обслуживание таких продуктов;

- создание и изготовление специальных средств, используемых для защиты конфиденциальной информации;

- деятельность по защите конфиденциальной информации при помощи технических средств.

Компании, которые занимаются одним или несколькими видами деятельности из приведенного списка, обязаны получать лицензию.

Виды сертификатов

Поскольку обязательная сертификация информационных средств в России не применяется, все виды сертификатов в этой области выдаются в добровольном порядке. Их делят на две укрупненные категории:

- корпоративные, которые подтверждают соответствие политики компании требованиям информационной безопасности;

- персональные, подтверждающие уровень квалификации конкретного специалиста в этой сфере.

Корпоративные сертификаты

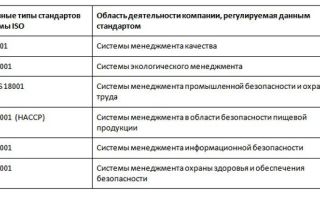

Одним из самых авторитетных инструментов в этой сфере является сертификация систем менеджмента информационной безопасности ISO 27001. Она признана во всем мире в качестве эталонной при оценке политики компании в данной предметной области.

Кроме этого, в реестре зарегистрированных систем добровольной оценки соответствия, ведение которого осуществляет Росстандарт, значатся еще несколько десятков комплексов критериев, которые применяются компаниями для подтверждения своей ответственной позиции в этом вопросе.

Персональные сертификаты

Список популярных систем, применяющихся для оценки индивидуального профессионального уровня, более широк. В зависимости от области своей деятельности специалист выбирает сертификат информационной безопасности, наилучшим образом подтверждающий его компетенции. В перечень востребованных документов в данной области входят:

- CISSP — безопасность IT-продуктов;

- ISSAP — архитектура безопасности;

- ISSEP — инженерия в IT-безопасности;

- ISSMP — управление продуктами в области безопасности;

- CISM — информационная безопасность;

- другие сертификаты.

Комплексная система, внедряемая организацией для обеспечения собственной IT-безопасности, должна охватывать все аспекты ее деятельности в этой области, включая создание продуктов, их отладку и ввод в эксплуатацию, функционирование, регулярный мониторинг работы, анализ алгоритмов и ошибок при ее применении, поддержку и улучшение рабочих механизмов. Выбираемые инструменты и методы должны отвечать особенностям технологического цикла предприятия, а также стоящим перед ним задачам.

Преимущества внедрения стандарта ISO 27001 для предприятия

Общепризнанная система добровольной сертификации информационных технологий ISO 27001 не зря завоевала свою популярность. Она вобрала в себя лучшие мировые практики по обеспечению защиты информации и используемых технологий. Ее внедрение дает предприятию безопасность по трем основным направлениям:

- конфиденциальность — предотвращение несанкционированного использования информации, которое способно навредить компании;

- целостность — достижение необходимой степени полноты и корректности информации, а также соответствия способов ее обработки поставленным задачам;

- доступность — обеспечение бесперебойного доступа к информации для авторизованных пользователей.

Эти преимущества широко известны специалистам в данной области. По этой причине сертификат соответствия информационной безопасности сразу же воспринимается как свидетельство грамотной и ответственной позиции компании в вопросах обеспечения защиты данных.

Обратите внимание!

Компания может пройти сертификацию на соответствие требованиям международного стандарта ISO 27001 или национального стандарта Российской Федерации ГОСТ Р ИСО/МЭК 27001-2006. Первый вариант подойдет организациям, которые работают преимущественно на внутреннем рынке. Второй тип сертификата станет полезен компаниям, которые ориентированы на взаимодействие с международными партнерами.

Оценочные критерии и требования по ISO 27001

Требования, которые предъявляет к компаниям стандартизация и сертификация информационных систем по критериям ISO 27001, являются многоуровневыми и комплексными. Основными из них становятся следующие:

- продуманная политика IT-безопасности;

- структурированная программа управления IT-безопасностью в организации;

- гарантия защищенности информации при необходимости обеспечения доступа к ней третьих лиц;

- предотвращение потерь, повреждений, хищения информации и ее компрометации;

- обеспечение безопасного функционирования инструментов обработки информации;

- минимизация рисков появления сбоев в работе комплекса;

- поддержание безопасности каналов обмена информацией;

- внедрение эффективных методов обнаружения несанкционированной активности;

- организация системы контроля доступа к информации;

- обеспечение безопасности системных файлов.

Процедура сертификации на соответствие требованиям ISO 27001

Процесс сертификации организуется после полноценного внедрения системы на предприятии и отладки ее функционирования. Добровольная информационная сертификация по стандартам ISO 27001 проводится только аккредитованной организацией, имеющей право выполнять проверку на соответствие требованиям системы.

Стандарты системы ISO 27001 во многом основываются на базовой системе менеджмента качества ISO 9001. Так что если компания уже сертифицирована на соответствие требованиям этого стандарта, ей станет проще пройти процедуру сертификации, воспользовавшись имеющимися документами и наработками.

Этапы

Прежде, чем подать заявление в органы сертификации информационных систем, заявителю следует выполнить следующие шаги.

- Внедрение системы, оформление документации по стандартам ISO 20071, обучение сотрудников, подготовка к сертификации.

- Предварительный аудит системы силами сертифицированного аудитора. Проводится в формате документарной или выездной проверки.

- Основной этап сертификационного аудита на соответствие требованиям системы. Включает детальное тестирование внедренных стандартов, проверку документации, оценку эффективности реализованных мер.

- Оформление сертификационной документации.

- Проведение периодического инспекционного аудита для подтверждения выполнения требований стандартов сертифицированной организацией.

Документы по итогам сертификации

Компания, которая успешно прошла проверку на соответствие требованиям системы и подтвердила выполнение обязательных стандартов, получает сертификат установленного образца.

Он оформляется аккредитованным сертификационным органом, который проводил аудит на предприятии.

Документ выдается на бумажном носителе, чтобы его владелец мог предъявить сертификат любому заинтересованному лицу — например, потенциальному партнеру или контрагенту.

Стоимость

Стоимость работ по сертификации в сфере информационной безопасности не регламентируется действующим законодательством. Аккредитованные агентства вправе самостоятельно определять цену своих услуг.

Чаще всего в этом процессе принимаются во внимание масштаб организации, сложность информационных процессов и используемых технологий и другие факторы.

В среднем эксперты оценивают общую стоимость работ по сертификации на соответствие стандартам ISO 27001 в сумму от 30 до 60 тысяч долларов.

Сертификация

В соответствии с возложенными полномочиями Восьмое управление Генерального штаба Вооруженных Сил Российской Федерации осуществляет сертификацию средств защиты информации по требованиям безопасности информации.

Правовую основу сертификацию средств защиты информации в Министерстве обороны Российской Федерации составляют:

- Закон Российской Федерации от 21 июля 1993 г. № 5485-1 «О государственной тайне».

- Федеральный закон от 27 декабря 2002 г. № 184-ФЗ «О техническом регулировании» (статья 5).

- Постановление Правительства Российской Федерации от 26 июня 1995 г. № 608 «О сертификации средств защиты информации».

- Постановление Правительства Российской Федерации от 15 мая 2010 г. № 330 «Об особенностях оценки соответствия продукции (работ, услуг), используемой в целях защиты сведений, относимых к охраняемой в соответствии с законодательством Российской Федерации информации ограниченного доступа, не содержащей сведения, составляющие государственную тайну, а также процессов ее проектирования (включая изыскания), производства, строительства, монтажа, наладки, эксплуатации, хранения, перевозки, реализации, утилизации и захоронения».

- Приказ Министра обороны Российской Федерации от 5 сентября 1996 г. № 058 «О создании системы сертификации средств защиты информации Министерства обороны Российской Федерации по требования безопасности информации» (Приложение № 2).

- Приказ Министра обороны Российской Федерации от 29 сентября 2020 г. № 488 «Об утверждении Положения о системе сертификации средств защиты информации Министерства обороны Российской Федерации».

Для проведения сертификации заявитель направляет в Восьмое управление Генерального штаба ВС РФ заявку на проведение сертификации (приложение № 1) с приложением необходимых документов. Заявка на проведение сертификации подписывается руководителем заявителя.

Заявка на проведение сертификации направляется не ранее завершения заявителем предварительных испытаний образца средства защиты информации.

В заявке на проведение сертификации указываются:

- полное и сокращенное (при наличии) наименования заявителя, адрес юридического лица в пределах места нахождения юридического лица, указанный в едином государственном реестре юридических лиц (далее – адрес места нахождения);

- наименование и обозначение средства защиты информации;

- степень секретности защищаемой (обрабатываемой) информации;

- требования по безопасности информации, установленные в отношении средства защиты информации, и реквизиты документов, устанавливающих эти требования;

- схема проведения сертификации;

- полное и сокращенное (при наличии) наименования испытательной лаборатории, в которой планируется проведение испытаний, адрес места нахождения, номер и дата выдачи аттестата аккредитации;

- заявляемый срок действия сертификата соответствия.

К заявке на проведение сертификации прилагаются следующие документы:

- информационная справка (приложение 2);

- тактико-техническое (техническое) задание на создание (модернизацию) средства защиты информации (при наличии);

- схема деления средства защиты информации на составные части (при наличии);

- задание по безопасности в двух экземплярах (в случае необходимости его разработки в соответствии с требованиями по безопасности информации);

- технические условия (проект технических условий) на средство защиты информации (при наличии);

- формуляр (паспорт) средства защиты информации.

Сертификат соответствия выдается на срок, указанный заявителем в заявке на проведение сертификации, но не более 5 лет.

Для продления срока действия сертификата соответствия заявитель подготавливает заявку на продление срока действия сертификата соответствия (приложение 3), согласовывает ее с военным представительством Министерства обороны на предприятии заявителя (при наличии) для подтверждения сведений об отсутствии изменений средства защиты информации и направляет заказчику для подтверждения потребности заказчика в дальнейшем производстве (при наличии сертификата соответствия на серийное производство средства защиты информации), эксплуатации средства защиты информации и сведений об отсутствии изменений средства защиты информации. Заявка на продление срока действия сертификата соответствия подписывается руководителем заявителя.

Порядок продления срока действия сертификата соответствия представлен в прилагаемой информационной справке (приложение № 4).

Сертификация средств защиты информации

Устройства, препятствующие утечке данных и обеспечивающие их сохранность от несанкционированного доступа, являются средствами защиты информации (СЗИ). Контроль за техническими характеристиками СЗИ осуществляется с помощью сертификации.

Это позволяет предпринимателю своевременно устранять недостатки и несоответствия в системе управления информационной безопасностью. В результате существенно снижаются риски и расходы после возможных инцидентов, связанных с безопасностью данных.

Разновидности СЗИ

Различают несколько групп средств защиты данных:

- технические — способны маскировать и перекрывать каналы утечки информации (генераторы шума, сетевые фильтры, сканирующие радиоприемники, программы прерывания передачи сведений, пожарная сигнализация);

- программные — могут идентифицировать пользователя, зашифровывать сведения, удалять временные файлы, контролировать доступ (антивирусы, криптографические системы, межсетевые экраны, виртуальная частная сеть VPN);

- смешанные — обладают свойствами первых двух групп;

- организационные — обеспечивают подготовку помещений с компьютерами, грамотную прокладку кабельной системы, разработку руководством конкретного предприятия положений и правил работы.

Требования законодательства

Согласно Положению ФСТЭК России №55 от 3.04.2018 г., обязательной оценке соответствия подлежат:

- программы противодействия иностранным техническим разведкам и устройства контроля эффективности СЗИ;

- средства технической защиты важных сведений, составляющих государственную тайну;

- устройства, обеспечивающие безопасность информационных технологий.

Сертификация импортных и отечественных СЗИ проводится по одним и тем же правилам, установленным ПП РФ №608 от 26 июня 1995 г.

По итогам испытаний присваиваются соответствующие уровни доверия. Их всего шесть. Первые три могут применяться в информационных системах, содержащих особо важные сведения — государственную тайну. Остальные уровни доверия присваиваются программам, которые могут применяться в государственных информационных системах (ГИС) и информационных системах персональных данных (ИСПДн).

Административная ответственность

Статья 13.12. КоАП РФ предусматривает наказание за нарушение правил защиты данных:

- штрафные санкции в сумме до 30 т.р. (нарушение условий лицензирования, использование несертифицированных продуктов);

- конфискация нелегальной продукции.

Преимущества добровольной сертификации

Если устройство не вошло в список для обязательной сертификации, предприниматель может пройти добровольную оценку соответствия.

Процедура позволит:

- повысить имидж предприятия;

- участвовать в государственных тендерах;

- сотрудничать с крупными заказчиками;

- увеличить оборот продукции и прибыльность бизнеса.

Схемы оценки соответствия

Выбор схемы проведения сертификации СЗИ зависит от формы изготовления продукции:

| Объект контроля | Порядок исследований |

| Единичные образцы | Экспертиза товара на соответствие требованиям по защите информации |

| Серийный выпуск | Исследование образцов СЗИ на соблюдение установленных стандартов по охране информации и последующий инспекционный контроль за сертифицированными товарами. Также имеет место предварительная проверка производства. |

Как выглядит сертификат на средства защиты информации?

Документ включает в себя сведения о:

- наименовании и адресе заявителя;

- описании продукции, уровне доверия, области применения;

- результатах проведенных лабораторных испытаний;

- названии и реквизитах аккредитованной лаборатории;

- инспекционном контроле и маркировке;

- регистрационном номере;

- дате выдачи и сроке действия;

- подписи ответственного лица.

Период действия сертификата на средства защиты информации не может превышать пять лет.

Какие документы требуется предоставить?

В сертификационный орган заявителю необходимо предъявить следующие сведения:

- копии регистрационных документов (ИНН, ОГРН, ЕГРЮЛ, устава);

- действующая лицензия на ведение деятельности;

- подробное описание товара, его назначение, характеристики;

- имеющиеся зарубежные сертификаты (при наличии);

- технические и эксплуатационные документы на продукцию (паспорт);

- контракт на поставку для импортных средств.

Процедура сертификации

Рассмотрим основные этапы оценки соответствия:

- подача заявки на проведение сертификации средств защиты информации предприятием-изготовителем в центр “Севтест”;

- заключение договора на оказание услуг;

- подготовка и предоставление заявителем необходимой информации;

- отбор образцов продукции для исследования;

- экспертиза товара в специализированной лаборатории и (при необходимости) аттестация производства;

- подготовка протокола лабораторных испытаний;

- анализ полученных результатов;

- оформление и регистрация сертификата на право использования знака соответствия;

- выдача готового документа заявителю;

- маркировка СЗИ;

- осуществление инспекционного контроля за сертифицированными товарами уполномоченным органом (центром).

Условия аннулирования сертификата

По результатам контроля действие сертификата может быть приостановлено или аннулировано, если:

- были внесены изменения в действующее законодательство касаемо требований к СЗИ, методам их испытаний;

- зафиксировано изменение технологии производства, конструкции, комплектности товара;

- установлено нарушение требований технологии, контроля и испытаний продукции;

- выявлено несоответствие сертифицированной продукции действующим стандартам;

- заявитель отказал в допуске инспекторов на производство.

Условия проведения процедуры

Центр “Севтест” предлагает услуги по сертификации СЗИ в минимальные сроки.

Мы проводим подтверждение соответствия:

- защищенности от несанкционированного доступа;

- отсутствия недекларированных возможностей;

- продуктов ИТ согласно требованиям ГОСТ Р ИСО/МЭК 15408;

- программных датчиков случайных чисел по криптографическим и инженерно-криптографическим требованиям;

- безопасности технологии разработки и др.

Стоимость процедуры можно узнать у нашего менеджера по телефону +7 (499) 450-38-24 или с помощью формы обратной связи на нашем сайте.

Рассчитайте стоимость необходимого вам документа прямо сейчас

О лицензировании и сертификации в области защиты информации

Нормы и требования российского законодательства в области лицензирования и сертификации включают в себя положения ряда нормативных актов Российской Федерации различного уровня.

Первым по времени открытым правовым нормативным актом, регулирующим вопросы оборота средств криптографической защиты информации, является принятое 28 мая 1991 года постановление Верховного Совета СССР # 2195-1 «О видах деятельности, которыми предприятия вправе заниматься только на основании специальных разрешений (лицензий)». Этим документом был утвержден перечень отдельных видов деятельности, которыми предприятия на территории страны вправе заниматься только при наличии у них специального разрешения или лицензии. В частности, к таким видам деятельности данное постановление относит и производство, ремонт, реализацию и эксплуатацию шифровальной техники.

19 февраля 1993 года Верховным Советом Российской Федерации был принят закон «О федеральных органах правительственной связи и информации» # 4524-1.

Статья 11 данного закона предоставила Федеральному агентству права по определению порядка разработки, производства, реализации, эксплуатации шифровальных средств, предоставления услуг в области шифрования информации, а также порядка проведения работ по выявлению электронных устройств перехвата информации в технических средствах и помещениях государственных структур. Одновременно Федеральному агентству этой статьей дано право осуществлять лицензирование указанных видов деятельности и сертификацию соответствующих товаров и услуг.

Пунктом м) той же статьи 11 данного закона Федеральному агентству предоставлено право осуществлять лицензирование и сертификацию телекоммуникационных систем и комплексов высших органов государственной власти Российской Федерации и закрытых (защищенных) с помощью шифровальных средств систем и комплексов телекоммуникаций органов государственной власти субъектов Российской Федерации, федеральных органов исполнительной власти, а также организаций, предприятий, банков и иных учреждений, расположенных на территории России, независимо от их ведомственной принадлежности и форм собственности. Таким образом, закон Российской Федерации «О федеральных органах правительственной связи и информации» является первым собственно российским правовым нормативным актом, который вводит лицензирование деятельности и сертификацию в области защиты информации, и дата его принятия — 19 февраля 1993 года — является исходной точкой, от которой необходимо вести отсчет ограничения прав на занятие предпринимательской деятельностью в данной области.

Полномочия по лицензированию деятельности в области защиты информации, содержащей сведения, составляющие государственную тайну, а также по сертификации средств защиты такой информации предоставлены Федеральному агентству законом Российской Федерации от 21.07.93 «О государственной тайне» # 5485-1.

Статья 27 этого закона предписывает осуществлять допуск предприятий, учреждений и организаций к работам по созданию средств защиты секретной информации и оказанию услуг по защите сведений, составляющих государственную тайну, путем получения ими лицензий на данную деятельность.

Статья 28 устанавливает обязательность сертификации технических средств, предназначенных для защиты секретных сведений, и определяет государственные органы, ответственные за проведение сертификации указанных средств (ФАПСИ, Министерство обороны, Гостехкомиссия и Министерство безопасности, правопреемником которого является ФСБ).

Во исполнение этих законов в августе 1993 года Правительством Российской Федерации принято специальное постановление, которое полностью определяет порядок создания и использования криптографических (шифровальных) средств, предназначенных для защиты информации, содержащей сведения, составляющие государственную тайну, начиная от стадии подготовки технического задания на проведение научно-исследовательских работ до серийного производства и установки шифровальной техники в сложные закрытые (защищенные) системы и комплексы обработки, хранения и передачи информации.

Кроме того, в соответствии с упомянутыми законами, а также на основании закона Российской Федерации от 10 июня 1993 года «О сертификации продукции и услуг» # 5151-1 ФАПСИ 15 ноября 1993 года зарегистрировало в Госстандарте России «Систему сертификации средств криптографической защиты информации» РОСС.RU.0001.030001.

Данный документ определил организационную структуру системы сертификации шифровальных средств ФАПСИ, а также установил основные правила проведения сертификационных исследований и испытаний криптографических средств защиты информации и закрытых с их помощью систем и комплексов обработки, хранения и передачи информации.

Мифы о сертификации средств защиты информации (СЗИ)

Сертификация средств защиты информации (СЗИ) неотъемлемый процесс жизненного цикла почти всех отечественных и многих зарубежных продуктов представленных сегодня рынке ИБ. Получение сертификата это своего рода это признание надежности и качества сертифицируемого продукта, а так же показатель авторитета и статуса компании-разработчика.

Помимо этого сертифицируемый продукт позволяет использовать его для обеспечения защиты информации по требованиям ФСБ и ФСТЭК, например для защиты не только коммерческой, но и государственной тайны. Однако, для непосвященных сертификация это зачастую пугающе сложный и запутанный процесс вокруг которого выростают мифы.

Вот сегодня в нашей публикации мы и попытаемся это чуть чуть изменить.

- Начнем с того, что сертификация средств защиты информации производится в соответствии с «Положением о сертификации средств защиты информации», утвержденным постановлением Правительства Российской Федерации от 26 июня 1995 г.

- сертификация — форма осуществляемого органом по сертификации подтверждения соответствия объектов требованиям технических регламентов, положениям стандартов, сводов правил или условиям договоров.

А сам сертификат соответствия — документ, удостоверяющий соответствие объекта требованиям технических регламентов, положениям стандартов, сводов правил или условиям договоров.

Далее, читаем:

- Технические, криптографические, программные и другие средства, предназначенные для защиты сведений, составляющихгосударственную тайну, средства, в которых они реализованы, а также средства контроля эффективности защиты информации являются средствами защиты информации.

Указанные средства подлежат обязательной сертификации, которая проводится в рамках систем сертификации средств защиты информации

Система сертификации средств защиты информации представляет собой совокупность участников сертификации, которыми являются:

Сертификация импортных средств защиты информации проводится по тем же правилам, что и отечественных.

Основными схемами проведения сертификации средств защиты информации являются:

В отдельных случаях по согласованию с органом по сертификации средств защиты информации допускается проведение испытаний на испытательной базе изготовителя. Сроки проведения испытаний устанавливаются договором между изготовителем и испытательной лабораторией.

Основными органами сертификации в области технической защиты информации являются ФСБ России и ФСТЭК России. При этом ФСБ России действует в области криптографической защиты информации, а ФСТЭК России – в области технической защиты информации некриптографическими методами.

Требования по сертификации ФСБ России являются закрытыми, ознакомление с ними предполагает наличие специальных допусков, требования ФСТЭК России публикуются на официальном сайте и являются публичными.

Системы сертификации и требования

Деятельность российских систем сертификации в РФ регламентируется Федеральным законом № 184 «О техническом регулировании».

Сертификация средств защиты информации может быть добровольной или обязательной — проводимой главным образом в рамках Минобороны, ФСБ и ФСТЭК.

Для большинства коммерческих компаний термин «сертификация» является синонимом понятий «сертификация в системе ФСБ» для криптографических средств защиты и «сертификация в системе ФСТЭК» для всех остальных продуктов.

Однако необходимо иметь в виду, что, помимо криптографии, к компетенции ФСБ относятся средства защиты информации, применяемые в высших органах государственной власти. Система сертификации средств защиты информации Минобороны, в свою очередь, ориентирована на программные изделия, применяемые на объектах военного назначения.

Добровольные системы сертификации средств защиты информации на сегодняшний день пока еще не получили широкого распространения. Единственной сколь бы то ни было заметной из такого рода систем является «АйТи-Сертифика».

К сожалению, несмотря на то что в добровольных системах можно получить сертификат на соответствие любому нормативному документу по защите конфиденциальной информации, при аттестации объектов информатизации такие сертификаты ФСТЭК России не признаются.

Процесс организации и проведения испытаний в любой системе сертификации жестко формализован, однако отсутствие у большинства ИТ-специалистов опыта участия в таких испытаниях, а также взаимодействия с регуляторами рождает ряд мифов и заблуждений, касающихся вопросов сертификации.

Миф №1: сертификация – это торговля. К сожалению, часть потребителей искренне считает любую сертификацию формальной процедурой получения разрешительной документации, естественно, коррумпированной и абсолютно бесполезной.

Поэтому для многих заявителей становится шоком тот факт, что предъявляемые для сертификации средства защиты действительно серьезно проверяются, причем результат проверки может быть отрицательным.

Независимый контроль органов по сертификации над испытательными лабораториями гарантирует отсутствие сговора между заявителем и лабораторией.

Миф №2: сертификацию проводят государственные органы. Безусловно, федеральные органы всех обязательных систем сертификации являются государственными, однако испытательные лаборатории и органы по сертификации могут иметь любую форму собственности, и на практике большинство из них – коммерческие организации.

Миф № 3: сертификация нужна только для средств защиты гостайны. На сегодняшний день более 80% средств защиты информации сертифицируются для использования исключительно в автоматизированных системах, не содержащих сведений, составляющих государственную тайну.

Миф № 4: сертификация нужна только госструктурам. На самом деле конечного заказчика интересует аттестация объекта информатизации – формальное подтверждение того, что автоматизированная система является защищенной.

В большинстве случаев для успешного прохождения аттестации система должна строиться с использованием исключительно сертифицированных средств защиты – это справедливо не только для систем, относящихся к государственному информационному ресурсу, но и для систем, связанных с обработкой персональных данных. Можно встретить требования по обязательной сертификации программной продукции даже независимо от вида защищаемых тайн; например, такие требования имеются для систем, работающих с кредитными историями граждан, игровых систем в случаях предоставлении доступа к ресурсам из сетей международного обмена и др.

Миф № 5: зарубежный продукт нельзя сертифицировать. В действительности продукты таких разработчиков, как Microsoft, IBM, SAP, Symantec, Trend Micro и т. д., успешно проходят сертификационные испытания, в том числе и на отсутствие недекларированных возможностей.

Как правило, зарубежные компании не передают исходные тексты в Россию, поэтому испытания проводятся с выездом к разработчику. Разумеется, программные коды предоставляются под абсолютным контролем служб безопасности разработчиков, исключающих какую-либо утечку.

Проведение работ в таком режиме является довольно сложным и требует высокой квалификации специалистов, поэтому не каждая испытательная лаборатория готова предложить такие услуги. Однако число зарубежных продуктов, проходящих сертификацию в России, с каждым годом увеличивается.

Сегодня около 20 зарубежных компаний, в том числе Microsoft, IBM, Oracle и SAP, предоставили исходные коды своих продуктов для сертификационных испытаний.

В этом отношении примечательна инициатива корпорации Microsoft — Government Security Program, согласно которой базовый код всех продуктов компании передан на территорию России для исследования. За последние пять лет почти 40 зарубежных продуктов получили сертификаты на отсутствие недекларированных возможностей.

Миф № 6: сертифицирован – значит защищен. Это не совсем так. Правильной была бы формулировка: продукт сертифицирован – значит соответствует тем или иным требованиям.

При этом потребитель должен четко понимать, на соответствие чему именно сертифицировано средство защиты, чтобы убедиться, действительно ли в ходе проведения испытаний проверялись характеристики продукта, которые интересуют заказчика.

Если испытания продукта проводились на соответствие техническим условиям, то в сертификате это соответствие будет зафиксировано, но при этом потребитель, не прочитав технические условия на продукт, в принципе не может определить, какие характеристики проверялись, что создает предпосылки для обмана неквалифицированного потребителя. Аналогичным образом наличие сертификата на отсутствие недекларированных возможностей ничего не говорит о функциональных возможностях продукта.

Очень важно ознакомиться с ограничениями на использование продукта, которые указаны в технических условиях: конкретные операционные среды и платформы, режимы работы, конфигурации, применение дополнительных средств защиты и др. Например, сертификат на некоторые версии операционных систем Windows и МСВС действителен только с модулем доверенной загрузки.

Почти все сертификаты на внешние средства защиты действительны только для конкретных версий ОС, а в ограничениях на использование ряда средств доверенной загрузки указывается, что должна быть обеспечена физическая защита компьютера.

Известен курьезный случай, когда в ограничениях одного устаревшего средства защиты было указано, что Windows должна работать только в командном режиме.

Миф № 7: при сертификации ничего не находят. Независимо от требований нормативных документов, сегодня сложилось негласное правило, по которому в рамках сертификационных испытаний эксперты тщательно инспектируют исходный код (в случае его предоставления), а также проводят различные варианты нагрузочного тестирования.

Кроме того, эксперты изучают различные бюллетени по безопасности продуктов и сред их функционирования. В результате этого опытная лаборатория получает список критических уязвимостей, которые заявитель должен исправить или описать в документации.

Например, при сертификации выявляются такие уязвимости, как встроенные пароли и алгоритмы их генерации, архитектурные ошибки (некорректная реализация дискретного и мандатного принципов доступа и т. п.

), некорректности программирования (уязвимости к переполнению буфера, ошибки операторов логики и времени, гонки, возможность загрузки недоверенных файлов и др.), а также ошибки обработки данных приложений (SQL-инъекции, кросс-сайтовый скриптинг), реализация которых может существенно снизить уровень безопасности системы.

Согласно нашей практике, в 70% проверенного коммуникационного оборудования обнаруживались встроенные мастер-пароли, а почти в 30% проверяемых операционных систем были выявлены ошибки реализации системы разграничения доступом. Зафиксированы также случаи, когда в продуктах присутствовали даже логические временные бомбы.

Миф № 8: продукт сертифицирован на отсутствие недекларированных возможностей – значит в нем нет уязвимостей.

На сегодняшний день нет методов гарантированного выявления всех возможных уязвимостей программного обеспечения — успешное прохождение сертификации на отсутствие недекларированных возможностей гарантирует обнаружение лишь определенного класса уязвимостей, выявляемых с использованием конкретных методов.

С другой стороны, прохождение сертификации на отсутствие недекларированных возможностей гарантирует наличие у разработчика системы качества производства программ, то есть найдены и зафиксированы все реальные исходные тексты и компиляционная среда, компиляция и сборка могут быть гарантировано повторены, а также имеется русскоязычная документация.

Миф № 9: требования по анализу исходного кода существуют только в нашей стране. Часто можно столкнуться с критикой строгости отечественной сертификации, связанной с предоставлением исходных текстов программ.

Действительно, в международной системе сертификации Common Criteria допускается проведение испытаний продукции, обрабатывающей информацию, не отнесенную к гостайне, без предоставления исходных кодов, однако в этом случае должны быть обоснованы проверки на отсутствие скрытых каналов и уязвимостей.

Для систем обработки гостайны и платежных систем предусмотрен структурный анализ безопасности исходного кода. Требования по аудиту безопасности исходного кода коммерческих программных продуктов можно найти в международных стандартах PCI DSS, PA DSS и NISTIR 4909.

Миф № 10: сертификация стоит дорого. Сертификация программного обеспечения по требованиям безопасности информации – это довольно длительный и трудоемкий процесс, который не может быть бесплатным.

В то же время наличие сертификата соответствия значительно расширяет рынок сбыта продукта заявителя и увеличивает количество продаж, и тогда стоимость сертификации по отношению к прочим затратам оказывается небольшой.

Сертификация не является универсальным способом решения всех существующих проблем в области информационной безопасности, однако сегодня это единственный реально функционирующий механизм, который обеспечивает независимый контроль качества средств защиты информации, и пользы от него больше, чем вреда. При грамотном применении механизм сертификации позволяет вполне успешно решать задачу достижения гарантированного уровня защищенности автоматизированных систем.

Заглядывая вперед, можно предположить, что сертификация как инструмент регулятора будет изменяться в направлении совершенствования нормативных документов, отражающих разумные требования по защите от актуальных угроз, с одной стороны, и в направлении улучшения методов проверки критических компонентов по критерию «эффективность/время» — с другой.

Сертификация средств защиты информации в России

Средства защиты информации: как проводится обязательная сертификация и какие документы требуются от заявителя? Можно ли на СЗИ оформить добровольный сертификат соответствия?

Средства защиты информации (СЗИ) подлежат обязательной сертификации – оценке их соответствия существующим нормам. Подобная проверка проводится в системе ФСТЭК РФ. Если все характеристики продукции удовлетворяют актуальным стандартам, заявителю выдается специальный сертификат.

Проверке ФСТЭК подлежат:

- средства защиты данных, являющихся государственной тайной;

- средства, необходимые для обеспечения ИТ-безопасности;

- технологии анализа данных;

- средства противодействия технической разведке и контроля их эффективности.

Без документа от ФСТЭК производство и импорт СЗИ запрещены.

Проверкой СЗИ занимаются аккредитованные ФСТЭК центры и лаборатории. Заявки принимаются от производителей средств защиты информации, компаний, которые планируют внедрить новые технологии, представителей органов федеральной власти, местного самоуправления и власти субъектов Российской Федерации.

Что нужно для получения разрешительного акта?

Помимо заявления, написанного в соответствии с определенной формой, предпринимателю необходимо подготовить целый пакет документов. Он должен содержать:

- копии Устава компании, ИНН, ОГРН и других учредительных и регистрационных бумаг;

- подробное описание продукции с указанием точного наименования и назначения;

- копию лицензии ФСТЭК, дающей право на разработку и производство СЗИ;

- данные о лице, имеющем исключительные права на СЗИ;

- задание по безопасности;

- техзадание или технические условия, на соответствие которым будет проведена оценка;

- паспорт изделия.

Содержание пакета документов может отличаться — чтобы избежать досадных недоразумений и не тратить драгоценное время, стоит заранее проконсультироваться с представителем центра.

Алгоритм сертификации СЗИ

Проверка представляет собой ряд последовательных этапов. Схему проведения оценки соответствия можно представить следующим образом:

- Консультация у специалистов центра «АльфаГОСТ»;

- Идентификация продукции и определение содержания пакета документов;

- Отбор образцов для изучения в лабораторных условиях;

- Непосредственное проведение испытаний;

- Заполнение протоколов исследований;

- Анализ полученных данных

- Принятие решения.

При положительном исходе проверок сертификат соответствия регистрируется в соответствующих инстанциях. Продолжительность сертификации, а также стоимость зависят от сложности и объема лабораторных исследований. Документ выдается на 5 лет — по истечении этого времени предприниматель должен подать заявку на его переоформление.

Как выглядит документ?

Сертификат оформляется на листе формата А4. Он имеет несколько степеней полиграфической защиты, благодаря чему исключается возможность подделки документа. На бланке обязательно присутствует печать и подпись заместителя директора ФСТЭК РФ.

В разрешении прописываются следующие сведения:

- регистрационный номер;

- дата проведения процедуры;

- название продукции;

- информация о предприятии-заявителе, его адрес и контактный номер телефона.

Добровольная сертификация

После получения обязательного сертификата ФСТЭК предприниматель может подать заявку на сертификацию ISO 27001 – это международный стандарт, по которому должна быть выстроена система управления информационной безопасностью на предприятии. ИСО 27001 предполагает внедрение особых принципов, на основе которых клиенту даются высокие гарантии конфиденциальности данных и их защиты от несанкционированного использования.

Сертификат ISO 27001 – это свидетельство ответственного подхода компании к обеспечению информационной безопасности и «показатель» прозрачного ведения бизнеса, что, без сомнения, способствует укреплению имиджа и позиций на рынке.

Обратитесь в центр «АльфаГОСТ», чтобы ознакомиться с подробностями и заказать необходимый документ.